Redes de computadoras

Que son: es un grupo de dos o más sistemas informáticos y otros dispositivos de hardware de computación que están unidos entre sí a través de canales de comunicación para facilitar la comunicación y el intercambio de recursos entre una amplia de usuarios

* El objetivo básico es compartir recursos, es decir hacer que todos los programas, datos y equipos estén disponibles para cualquiera de la red que lo solicite, sin importar la localización del recurso y del usuario

*proporcionar una alta fiabilidad, al contar con fuentes alternativas de suministro.

*proporcionar una alta fiabilidad, al contar con fuentes alternativas de suministro.

*el ahorro económico

v

VENTAJAS Y DESVENTAJAS DE UNA RED DE COMPUTADORA

VENTAJAS Y DESVENTAJAS DE UNA RED DE COMPUTADORA

VENTAJAS:

*Permite compartir el hardware

*Permite compartir programas y datos

*Permite que se pueda trabajar en grupo o colaborativa mente

*Compartir archivos y recursos informáticos como el almacenamiento impresoras etc.

* Compartir Internet

*Comunicación de todo tipo entre las computadoras

*Crear una red de computadora es muy barato

*Comunicación rápida y eficiente

DESVENTAJAS:

*La privacidad de la información

*La seguridad de la información

*La instalación de la información

*La instalación puede ser costosa

*Todavía sigue siendo un poco complicada crear la red

*El desarrollo de las redes de la computadora es costoso

*La inseguridad en las redes

*Las computadoras deben poseer una gran capacidad de memoria si se requiere acceso rápido

ELEMENTOS:

MEDIOS

•Cable Coaxial: es un cable que se utiliza para transportar señales eléctricas de alta frecuencia, el cual posee dos conductores concéntricos, uno central, denominado núcleo, que es el encargado de llevar la información, y uno exterior, de aspecto tubular, llamado malla o trenza, que sirve como referencia de tierra y retorno de las corrientes eléctricas.

•Antena: es mecanismo que se utiliza para emitir o recibir ondas radioeléctricas, para hablar de antenas podemos mencionar la más conocida –Antena Wifi, la cual nos permite que al conectarlo al puerto USB del ordenador, hacer de "embudo" para las redes WiFi cercanas. Estas pueden captar redes que están a cientos de metros de distancia, lo cual la convierte en una herramienta eficaz al momento de necesitarla, pues nos ayuda a navegar en el mundo del internet.

•Cable par trenzado: es una conexión que tiene dos conductores eléctricos aislados y a la vez entrelazados para anular las interferencias de fuentes externas y diafonía de los cables adyacentes, es decir, permite una mejor transmisión de datos de forma más fiable y así mismo reduce la interferencia eléctrica tanto exterior como de pares cercanos.

•Fibra Óptica: es un medio de transmisión, el cual se emplea habitualmente en redes de datos y telecomunicaciones. Consistente en un hilo muy fino de material transparente, específicamente de vidrio o materiales plásticos, por el cual que se envían pulsos de luz que representan los datos a transmitir. La luz que transcurre queda completamente confinada y se propaga por el interior de la fibra en función de la ley de Snell. Esta fuente de luz puede ser un láser. Es utilizada ampliamente en telecomunicaciones, pues permite enviar gran cantidad de datos a una gran distancia, con velocidades similares a las de la radio y superiores a las de un cable convencional. La convierte en el medio de transmisión por cable más avanzado, y son inmune a las interferencias electromagnéticas, también se utilizan para redes locales donde se necesite aprovechar las ventajas de la fibra óptica sobre otros medios de transmisión.

•Fibra Óptica: es un medio de transmisión, el cual se emplea habitualmente en redes de datos y telecomunicaciones. Consistente en un hilo muy fino de material transparente, específicamente de vidrio o materiales plásticos, por el cual que se envían pulsos de luz que representan los datos a transmitir. La luz que transcurre queda completamente confinada y se propaga por el interior de la fibra en función de la ley de Snell. Esta fuente de luz puede ser un láser. Es utilizada ampliamente en telecomunicaciones, pues permite enviar gran cantidad de datos a una gran distancia, con velocidades similares a las de la radio y superiores a las de un cable convencional. La convierte en el medio de transmisión por cable más avanzado, y son inmune a las interferencias electromagnéticas, también se utilizan para redes locales donde se necesite aprovechar las ventajas de la fibra óptica sobre otros medios de transmisión.

•Servidor: es un dispositivo diseñado para procesar solicitudes y entregar datos a otros ordenadores. Esto se puede hacer a través de una red local o a través de Internet. Normalmente se configura con capacidad de procesamiento, memoria y espacio de almacenamiento adicional para poder gestionar bien la carga que supone dar servicio que presta. Tenemos varios servidores de ayuda tales como servidores web, Servidores proxy, Servidores FTP, Servidores de juegos online entre otros.

•Software: son las instrucciones para comunicarse con el ordenador y que hacen posible su uso. Igualmente se tiene que el software es un conjunto de los programas de cómputo, procedimientos, reglas, documentación y datos asociados, que forman parte de las operaciones de un sistema de computación. Comprende todo lo intangible, o sea, todo lo no físico relacionado.

•Nodo o Terminales: conocido como punto de intersección, conexión o unión de varios elementos que confluyen en el mismo lugar, por ejemplo en computadoras cada una de las máquinas es un nodo, y si la red es Internet, cada servidor constituye también un nodo.

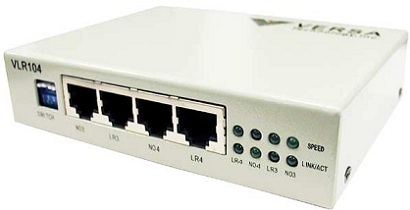

•SW:

Los conmutadores (SW) se utilizan cuando se desean conectar múltiples redes, fusionandolas en una. Al igual que los puentes mejorar el rendimiento y la seguridad de las lans.

•Rack: es una estructura metálica que, de acuerdo a sus características, sirve para alojar una computadora, un router u otra clase de equipo.

•Router: es un dispositivo que proporciona conectividad a nivel de red, que consiste en enviar o encaminar paquetes de datos de una red a otra, lo que significa interconectar subredes.

•Puente: es el dispositivo de interconexión de redes de computadoras que opera en la capa 2 , es decir , a nivel de enlace de datos del modelo OSI.

•Repetidores: se conocen dos, uno analógico que es el que amplifica una señal de entrada, independientemente de su naturaleza, que sería analógica o digital, en la digital amplifica, conforma, retemporiza o lleva a cabo una combinación de cualquiera de estas funciones sobre una señal digital de entrada para su retransmisión.

•Protocolos: es el conjunto de reglas de trasporte tradicionales para Internet y sistemas UNIX, que tiene gran capacidad para redes de área amplia y su desarrollo está abierto y sostenido por toda la industria de computadoras.

•Modem: es un dispositivo que sirve para convertir las señales digitales en analógicas y viceversa, el cual permite la comunicación entre computadoras a través de la línea telefónica o del cablemódem

Tipos de Red de Computadoras:

PAN: Red de área personal, abarca hasta 10 metros cuadrados.

LAN: Red de área local, esta abarca hasta un kilómetro cuadrado. Es utilizada mucho en las oficinas, puede enlazar dos o más computadoras.

CAN: Red de área del campus, conecta dos o más LAN a un área geográfica privada como un campus universitario, un complejo industrial, o una base militar.

WAN: Red de área metropolitana, cubre un área geográfica relativamente amplia, conecta computadoras que distan mucho entre sí.

MAN: Una red de área de metropolitana, es una red de alta velocidad (banda ancha) que da cobertura en un área geográfica extensa, proporcionando capacidad de integración de múltiples servicios mediante la transmisión de datos, voz y vídeo, sobre medios de transmisión tales como fibra óptica y par trenzado

MAN: Una red de área de metropolitana, es una red de alta velocidad (banda ancha) que da cobertura en un área geográfica extensa, proporcionando capacidad de integración de múltiples servicios mediante la transmisión de datos, voz y vídeo, sobre medios de transmisión tales como fibra óptica y par trenzado

SAN: Una red de área de almacenamiento, es una red de almacenamiento integral. Una SAN es una red dedicada al almacenamiento que está conectada a las redes de comunicación de una compañía. Además de contar con interfaces de red tradicionales, los equipos con acceso a la SAN tienen una interfaz de red específica que se conecta a la SAN. El rendimiento de la SAN está directamente relacionado con el tipo de red que se utiliza. Se trata de una arquitectura completa que agrupa los siguientes elementos:

• Una red de alta velocidad de canal de fibra

• Un equipo de interconexión dedicado (conmutadores, puentes, etc).

• Elementos de almacenamiento de red (discos duros).

PAN: conocida como red de Área personal, es una red de computadoras para la comunicación entre distintos dispositivos, es decir, computadoras, puntos de acceso a internet, teléfonos celulares, PDA, dispositivos de audio e impresoras que se encuentran cercanos al punto de acceso.

TOPOLOGIAS

•Bus o Lineal: es conocida como una topología pasiva, ya que las computadoras no regeneran la señal. Por otra parte tenemos que es una red vulnerable a la atenuación, pues pierde señal a través de la distancia del cable. La velocidad en esta conexión de red es muy baja.

•Anillo: está diseñada como una arquitectura circular, con cada nodo conectado directamente a otros dos nodos. Toda la información de la red pasa a través de cada nodo hasta que es tomado por el nodo apropiado.

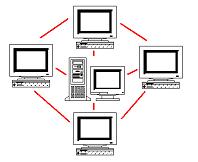

•Estrella: es una red de computadoras donde las estaciones están conectadas directamente a un punto central y todas las comunicaciones se hacen necesariamente a través de ese punto (conmutador, repetidor o concentrador). Aquí dispositivos no están directamente conectados entre sí, además de que no se permite tanto tráfico de información.

•Malla: aquí cada nodo está conectado a todos los nodos, así las cosas es posible llevar los mensajes de un nodo a otro por distintos caminos. Si esta red se encuentra conectada, no puede existir absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con todos los demás servidores.

•Combinada o Mixtas: son aquellas en donde se encuentra una mezcla entre alguna de las otras topologías: como bus, estrella o anillo. Principalmente podemos encontrar dos topologías mixtas: Estrella - Bus y Estrella - Anillo. si un solo equipo falla, no afecta al resto de la red.

ORIGEN Y EVOLUCION WEB:

•Historia: Datan a más de veinticinco años atrás, como un proyecto de investigación en redes de conmutación de paquetes, dentro de un ámbito militar, cuando la comunidad científica buscaba una forma de compartir información. nace con ARPANet (Advanced Research Projects Agency Network o Red de la Agencia para los Proyectos de Investigación Avanzada de los Estados Unidos), que nos legó el trazado de una red inicial de comunicaciones de alta velocidad a la cual fueron integrándose otras instituciones gubernamentales y redes académicas durante los años 70. Investigadores, científicos, profesores y estudiantes se beneficiaron de la comunicación con otras instituciones y colegas en su rama, así como de la posibilidad de consultar la información disponible en otros centros académicos y de investigación. De igual manera, disfrutaron de la nueva habilidad para publicar y hacer disponible a otros la información generada en sus actividades

•Servicios: contiene aparte de la Web, el acceso remoto a otros ordenadores a través de telnet o siguiendo el modelo cliente/servidor, así mismo la transferencia de ficheros (FTP), el correo electrónico (e-mail) el cual es muy útil para enviar mensajes privados, archivos y documentos, los boletines electrónicos y grupos de noticias (USENET y news groups), las listas de distribución, los foros de debate y las conversaciones en línea (chats) entre otros.

•Web 2.0: calendada a la primera década de este siglo. Sustentada bajo unas conexiones a internet evolucionadas, y mejores herramientas para desarrollar web, mejores servidores, etc., denominada "la red social", llena Internet de blogs, wikis, foros y finalmente, redes sociales. Principalmente se baso en la compartición del conocimiento, es la web colaborativa y ha sido uno de los atractivos principales para atraer a usuarios.

•Web 3.0: también conocida como web de la nube, de las aplicaciones y multidispositivo. Hoy en día ya no solamente utilizamos ordenadores para conectarnos a Internet. Los tablets, los Smartphone, e incluso los mapas interactivos, algunas tiendas, y en un futuro no lejano la automoción estará consumiendo Internet. Es una web inteligente y principalmente aprovecha la nube para prestar servicios al usuario y eliminar su necesidad de disponer de sistemas operativos complejos y grandes discos duros para almacenar su información.

•Web 4.0: nace con el objetivo de resolver las limitaciones de la Web actual. Esta web propone un nuevo modelo de interacción con el usuario más completo y personalizado, no limitándose simplemente a mostrar información, sino comportándose como un espejo mágico que de soluciones concretas a las necesidades el usuario.

•Web 5.0: también llamada Web sensorial, está será encaminada a poder identificar las emociones de los usuarios, por medio de los dispositivos, productos y/o servicios. Altamente la tecnología avanza.

SEGURIDAD INFORMATICA:

•Concepto: disciplina que se encarga de proteger la integridad y la privacidad de la información almacenada en un sistema informático. Puede ser protegido con el desarrollo de software o vinculado al mantenimiento eléctrico. Por otra parte, las amenazas pueden proceder desde programas dañinos que se instalan en la computadora del usuario como un virus o llegar por vía remota como los delincuentes que se conectan a Internet e ingresan a distintos sistemas.

•Profesionales encargados: Ingenieros de sistemas, técnicos, auxiliares en sistemas de computación, hackers encargados.

•Virus: es un programa, que cuenta con unas instrucciones que están encaminadas a destruir, alterar o eliminar información almacenada. Están diseñados para instalarse en el computador sin conocimiento o autorización del usuario, estos en ocasiones se detectan cuando han causado el daño al sistema. También podemos decir que es un programa diseñado para dañar o causar daños en un ordenador infectado que se expande a través de los correos electrónicos, de los dispositivos portables, de sitios web contaminados.

•Tipos de Virus: encontramos los siguientes: macro virus, residentes en la memoria, sobreescritura, acción directa, directo, secuencia de comando web, multipartito, virus fat, acompañante, troyano, polimórfico, gusano, entre otros.

•Antivirus: es un programa que funcionara correctamente si es un buen software, sirve para eliminar o erradicar parcialmente un virus que se encuentre afectando nuestro sistema operativo y así mismo lo cubre para nuevos virus que deseen entrar al sistema. Recordemos que un antivirus, detecta o elimina virus informáticos.

•Hacker: es una persona que posee muchos conocimientos en el área de informática y tiene un desempeño extraordinario en el tema ya que es capaz de realizar muchas actividades desafiantes en la red o propiamente en la computadora, así como también hacer cosas ilícitas desde un ordenador.

•Hacker sombrero Negro: rompen la seguridad de una Computadora, y así mismo crean virus. Buscan la forma de entrar o romper la seguridad de lo que quieren, haciéndole la vida más difícil a los hacker sombrero blanco.

•Hacker sombrero Blanco: Regularmente son los que penetran la seguridad de sistemas para encontrar vulnerabilidades. Algunos son consultores de seguridad, trabajan para alguna compañía en el área de seguridad informática protegiendo los sistemas.

•Hacker sombrero Blanco: Regularmente son los que penetran la seguridad de sistemas para encontrar vulnerabilidades. Algunos son consultores de seguridad, trabajan para alguna compañía en el área de seguridad informática protegiendo los sistemas.

•Hacker sombrero gris: su función es penetrar en sistemas y buscar vulnerabilidades para luego ofrecer sus servicios para repararlos bajo contrato.

•Cracker: comúnmente entran en sistemas vulnerables y hacen daño ya sea robando información, dejando algún virus, malware, trojan en el sistema y crean puertas traseras para poder entrar nuevamente cuando les plazca. Diseñan programas para romper seguridades de Softwares, ampliar funcionalidades del software o el hardware original conocidos como Cracks, Key Generators, etc. Esto lo hacen muchas veces mediante ingeniería inversa.

•DeepWeb: parte oculta de internet, es decir que no ha sido indexada por algún tipo de buscador, por lo que la única forma de llegar a este tipo de información es conociendo la dirección exacta.

Características: Posee entre 400 y 500 veces más información que la Web normal

Entorno al 95% de la web profunda es de información accesible al público, es decir, no hay que pagar nada por ella.

Hay más de 200 mil millones de sitios web asociados a la Deep Web

La relación contenido-calidad es de alrededor de un 1000% respectod de la web superficial.

Las páginas funcionan bajo software que protege su identidad, como puede ser TOR

•Riesgos: en algunas ocasiones utilizan la Deepweb para vender cosas ilegales, encontrar mucha información ilegal como la pornografía infantil, trata de personas, prostitución, entre otros

https://naaygee.weebly.com/ventajas-y-desventajas-de-un-red-de-computadora.html

http://www.cavsi.com/preguntasrespuestas/que-es-red-de-computadoras/

https://es.wikipedia.org/wiki/Tipos_de_redes

https://www.taringa.net/posts/info/5651460/Elementos-de-una-red-de-computadoras.html

No hay comentarios:

Publicar un comentario